Xu Hướng & Thị Trường

Tin tặc Nga nhắm mục tiêu các cơ quan ngoại giao ở Châu Âu, Châu Mỹ và Châu Á

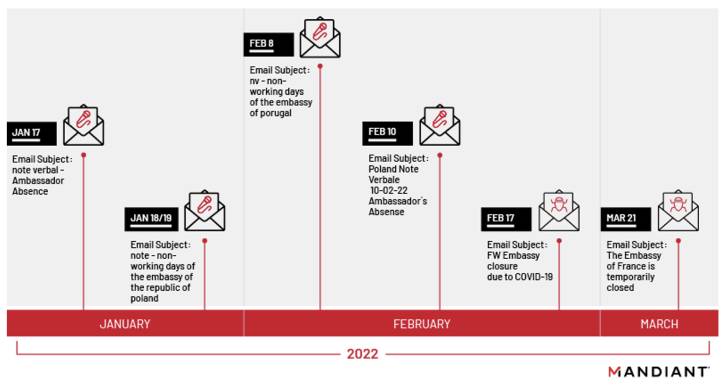

Một nhóm tin tặc do chính phủ Nga hậu thuẫn đang nhắm mục tiêu vào các tổ chức ngoại giao và chính phủ như một phần của các chiến dịch lừa đảo hàng loạt, bắt đầu từ ngày 17 tháng 1 năm 2022.

Công ty an ninh mạng của Mỹ – Mandiant xác định các vụ tấn công được thực hiện bởi nhóm tin tặc APT29 (hay còn gọi là Cozy Bear), với một số hoạt động liên quan đến nhóm Nobelium (hay còn gọi là UNC2452/2652).

Mandiant cho biết: “Quy mô của các cuộc tấn công lừa đảo trực tuyến gần đây cho thấy mục tiêu rõ ràng của APT29 là thu thập thông tin ngoại giao và chính sách đối ngoại từ các chính phủ trên thế giới”.

Hacker sử dụng nhiều địa chỉ email hợp pháp đã bị xâm phạm trước đó để gửi các email lừa đảo với nội dung thông báo hành chính để giành quyền truy cập ban đầu vào hệ thống mục tiêu.

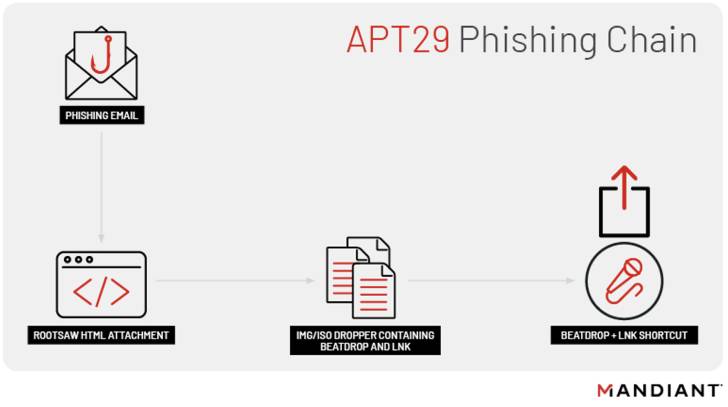

Những email này chứa một tệp đính kèm HTML độc hại được gọi là ROOTSAW (hay EnvyScout), khi được mở, sẽ kích hoạt một chuỗi lây nhiễm đồng thời thực thi trình tải xuống có tên BEATDROP trên hệ thống.

BEATDROP được viết bằng C được thiết kế để nhận lệnh từ máy chủ ra lệnh và kiểm soát (C2). Chúng lạm dụng dịch vụ Trello của Atlassian để lưu trữ thông tin nạn nhân và chèn các shellcode được mã hóa AES để thực thi.

Ngoài ra, APT29 sử dụng là một công cụ có tên BOOMMIC (hay VaporRage) để xâm nhập vào hệ thống, tiếp theo là nâng cao đặc quyền trong mạng bị xâm nhập để mở rộng phạm vi tấn công và do thám nhiều máy chủ khác.

Đáng chú ý, trong chiến dịch tháng 2, tin tặc đã chuyển sang sử dụng mã độc BEACON được viết bằng C++ gây khó khăn cho việc phát hiện và phân tích.

BEACON, được lập trình bằng C hoặc C ++, là một phần của Cobalt Strike giúp hacker dễ dàng thực thi lệnh tùy ý, truyền tệp và tận dụng các chức năng của một backdoor như chụp ảnh màn hình và ghi lại thao tác bàn phím.

Việc thường xuyên thay đổi các loại mã độc cho thấy kỹ năng ngày càng tinh vi của APT29 để tránh bị phát hiện.

Mandiant nói: “Với sự cải thiện ngày càng rõ rệt trong chiến thuật, kỹ thuật và quy trình (TTP), APT29 là một nhóm hacker kỷ luật và có trình độ có thể vượt qua nhiều biện pháp an ninh ở cấp độ cao (OPSEC) nhằm thực hiện mục đích tình báo”.

Theo Thehackernews